|

此版本仍在开发中,尚不被认为是稳定的。对于最新的稳定版本,请使用 Spring Security 6.5.3! |

方法安全性

除了在请求级别对授权进行建模外,Spring Security 还支持在方法级别进行建模。

您可以通过注释任何@Configuration类与@EnableMethodSecurity或添加<method-security>添加到任何 XML 配置文件,如下所示:

-

Java

-

Kotlin

-

Xml

@EnableMethodSecurity@EnableMethodSecurity<sec:method-security/>然后,您可以立即使用@PreAuthorize,@PostAuthorize,@PreFilter和@PostFilter授权方法调用,包括输入参数和返回值。

| 默认情况下,Spring Boot Starter Security 不激活方法级授权。 |

Method Security 还支持许多其他用例,包括 AspectJ 支持、自定义注释和多个配置点。考虑了解以下用例:

-

了解方法安全性的工作原理以及使用它的原因

-

使用 JSR-250 注释授权方法

-

使用 AspectJ 表达式授权方法

-

与 AspectJ 字节码编织集成

-

自定义 SpEL 表达式处理

-

与自定义授权系统集成

方法安全性的工作原理

Spring Security 的方法授权支持适用于:

-

提取细粒度的授权逻辑;例如,当方法参数和返回值有助于授权决策时。

-

在服务层强制实施安全性

-

在风格上偏爱基于注释的

HttpSecurity基于配置

由于 Method Security 是使用 Spring AOP 构建的,因此您可以根据需要访问其所有表达能力来覆盖 Spring Security 的默认值。

如前所述,您首先添加@EnableMethodSecurity设置为@Configurationclass 或<sec:method-security/>在 Spring XML 配置文件中。

|

此注释和 XML 元素取代

如果您正在使用 |

方法授权是方法授权之前和之后的组合。 考虑一个以以下方式注释的服务 Bean:

-

Java

-

Kotlin

@Service

public class MyCustomerService {

@PreAuthorize("hasAuthority('permission:read')")

@PostAuthorize("returnObject.owner == authentication.name")

public Customer readCustomer(String id) { ... }

}@Service

open class MyCustomerService {

@PreAuthorize("hasAuthority('permission:read')")

@PostAuthorize("returnObject.owner == authentication.name")

fun readCustomer(id: String): Customer { ... }

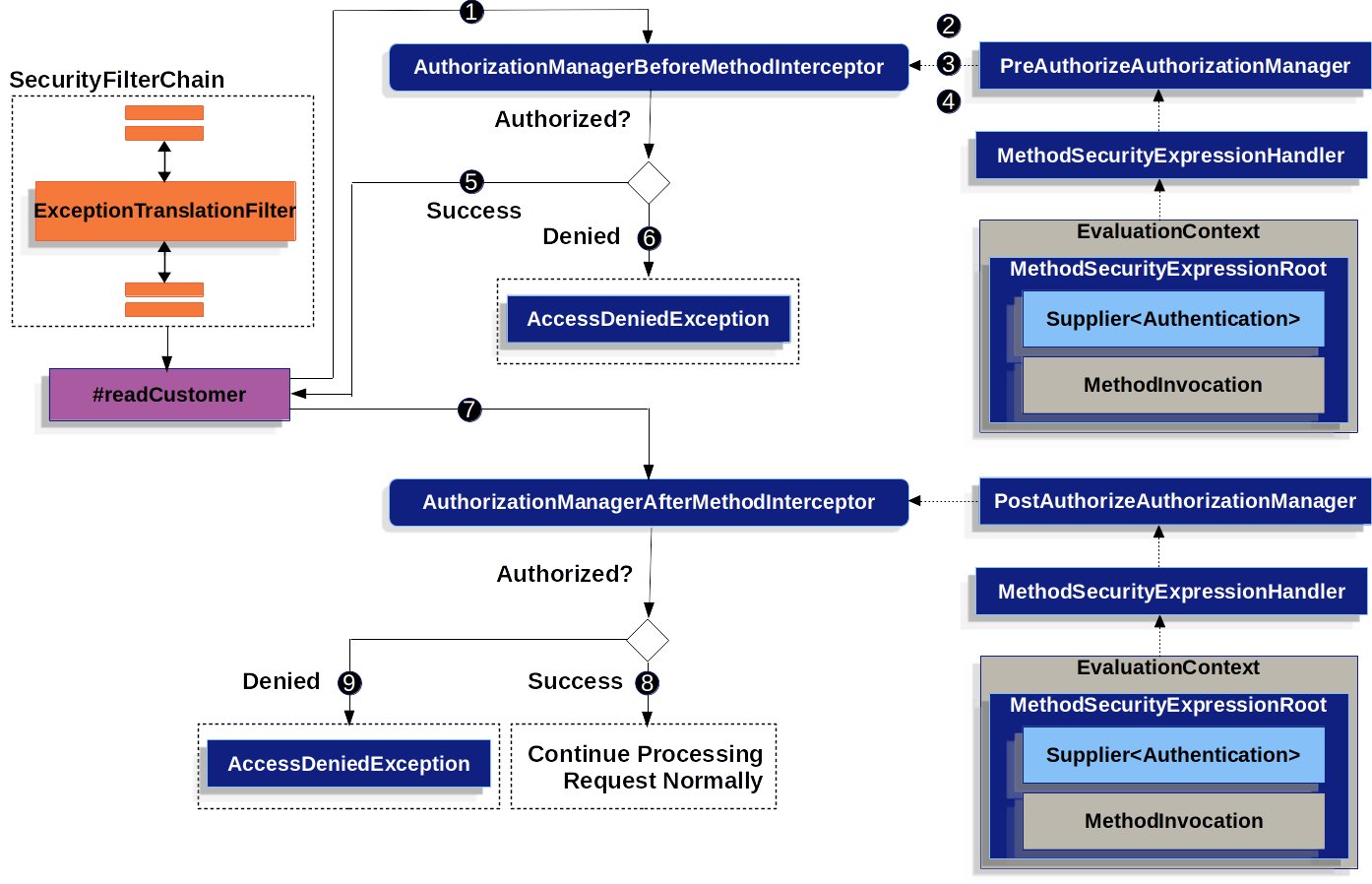

}给定的调用MyCustomerService#readCustomer激活方法安全性时,可能如下所示:

-

Spring AOP 调用其代理方法

readCustomer.在代理的其他顾问中,它调用AuthorizationManagerBeforeMethodInterceptor匹配这@PreAuthorize切入点 -

授权管理器使用

MethodSecurityExpressionHandler解析注释的 SpEL 表达式并构造相应的EvaluationContext从MethodSecurityExpressionRoot含一个Supplier<Authentication>和MethodInvocation. -

拦截器使用此上下文来评估表达式;具体来说,它写道这

Authentication从Supplier并检查它是否具有permission:read在其权威的集合中 -

如果评估通过,则 Spring AOP 将继续调用该方法。

-

如果没有,拦截器会发布一个

AuthorizationDeniedEvent并抛出一个AccessDeniedException哪这ExceptionTranslationFilter捕获并返回响应的 403 状态代码 -

方法返回后,Spring AOP 调用

AuthorizationManagerAfterMethodInterceptor匹配这@PostAuthorize切入点,作方式与上述相同,但与PostAuthorizeAuthorizationManager -

如果评估通过(在本例中,返回值属于登录用户),则处理将正常继续

-

如果没有,拦截器会发布一个

AuthorizationDeniedEvent并抛出一个AccessDeniedException哪这ExceptionTranslationFilter捕获并返回响应的 403 状态代码

如果该方法未在 HTTP 请求的上下文中调用,则可能需要处理AccessDeniedException你自己 |

多个注释是串联计算的

如上所述,如果方法调用涉及多个方法安全注释,则每次处理一个注释。 这意味着它们可以统称为“和”在一起。 换句话说,要授权调用,所有注释检查都需要通过授权。

每个注解都有自己的方法拦截器

每个注释都有自己的专用方法拦截器。

这样做的原因是让事情更具可组合性。

例如,如果需要,您可以禁用 Spring Security 默认值和仅发布@PostAuthorize方法拦截器.

方法拦截器如下:

-

为

@PreAuthorize,Spring Security 使用AuthorizationManagerBeforeMethodInterceptor#preAuthorize,这反过来又使用PreAuthorizeAuthorizationManager -

为

@PostAuthorize,Spring Security 使用AuthorizationManagerAfterMethodInterceptor#postAuthorize,这反过来又使用PostAuthorizeAuthorizationManager -

为

@PreFilter,Spring Security 使用PreFilterAuthorizationMethodInterceptor -

为

@PostFilter,Spring Security 使用PostFilterAuthorizationMethodInterceptor -

为

@Secured,Spring Security 使用AuthorizationManagerBeforeMethodInterceptor#secured,这反过来又使用SecuredAuthorizationManager -

对于 JSR-250 注释,Spring Security 使用

AuthorizationManagerBeforeMethodInterceptor#jsr250,这反过来又使用Jsr250AuthorizationManager

一般来说,您可以将以下列表视为代表 Spring Security 在添加@EnableMethodSecurity:

-

Java

@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

static Advisor preAuthorizeMethodInterceptor() {

return AuthorizationManagerBeforeMethodInterceptor.preAuthorize();

}

@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

static Advisor postAuthorizeMethodInterceptor() {

return AuthorizationManagerAfterMethodInterceptor.postAuthorize();

}

@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

static Advisor preFilterMethodInterceptor() {

return AuthorizationManagerBeforeMethodInterceptor.preFilter();

}

@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

static Advisor postFilterMethodInterceptor() {

return AuthorizationManagerAfterMethodInterceptor.postFilter();

}赞成授予权限而不是复杂的 SpEL 表达式

很多时候,引入如下复杂的 SpEL 表达式可能很诱人:

-

Java

-

Kotlin

@PreAuthorize("hasAuthority('permission:read') || hasRole('ADMIN')")@PreAuthorize("hasAuthority('permission:read') || hasRole('ADMIN')")但是,您可以改为授予permission:read致那些有ROLE_ADMIN.

一种方法是使用RoleHierarchy这样:

-

Java

-

Kotlin

-

Xml

@Bean

static RoleHierarchy roleHierarchy() {

return RoleHierarchyImpl.fromHierarchy("ROLE_ADMIN > permission:read");

}companion object {

@Bean

fun roleHierarchy(): RoleHierarchy {

return RoleHierarchyImpl.fromHierarchy("ROLE_ADMIN > permission:read")

}

}<bean id="roleHierarchy"

class="org.springframework.security.access.hierarchicalroles.RoleHierarchyImpl" factory-method="fromHierarchy">

<constructor-arg value="ROLE_ADMIN > permission:read"/>

</bean>然后在MethodSecurityExpressionHandler实例.

这样您就可以拥有更简单的@PreAuthorize像这样的表达式:

-

Java

-

Kotlin

@PreAuthorize("hasAuthority('permission:read')")@PreAuthorize("hasAuthority('permission:read')")或者,在可能的情况下,在登录时将特定于应用程序的授权逻辑调整到授予的权限中。

比较请求级授权与方法级授权

什么时候应该优先使用方法级授权而不是请求级授权? 其中一些归结为口味;但是,请考虑以下每种优势列表以帮助您做出决定。

请求级 |

方法级 |

|

授权类型 |

粗粒度 |

细粒度 |

配置位置 |

在配置类中声明 |

local to 方法声明 |

配置样式 |

DSL的 |

附注 |

授权定义 |

编程 |

斯佩尔 |

主要权衡似乎是您希望授权规则存在的位置。

请务必记住,当您使用基于注释的方法安全性时,未注释的方法不会受到保护。

为了防止这种情况,请在HttpSecurity实例。 |

使用注释进行授权

Spring Security 启用方法级授权支持的主要方式是通过可以添加到方法、类和接口的注释。

授权方法 调用@PreAuthorize

当方法安全性处于活动状态时,您可以使用@PreAuthorize注释如下:

-

Java

-

Kotlin

@Component

public class BankService {

@PreAuthorize("hasRole('ADMIN')")

public Account readAccount(Long id) {

// ... is only invoked if the `Authentication` has the `ROLE_ADMIN` authority

}

}@Component

open class BankService {

@PreAuthorize("hasRole('ADMIN')")

fun readAccount(id: Long): Account {

// ... is only invoked if the `Authentication` has the `ROLE_ADMIN` authority

}

}这表示只有在提供的表达式hasRole('ADMIN')通过。

然后,您可以测试该类以确认它正在强制执行授权规则,如下所示:

-

Java

-

Kotlin

@Autowired

BankService bankService;

@WithMockUser(roles="ADMIN")

@Test

void readAccountWithAdminRoleThenInvokes() {

Account account = this.bankService.readAccount("12345678");

// ... assertions

}

@WithMockUser(roles="WRONG")

@Test

void readAccountWithWrongRoleThenAccessDenied() {

assertThatExceptionOfType(AccessDeniedException.class).isThrownBy(

() -> this.bankService.readAccount("12345678"));

}@WithMockUser(roles="ADMIN")

@Test

fun readAccountWithAdminRoleThenInvokes() {

val account: Account = this.bankService.readAccount("12345678")

// ... assertions

}

@WithMockUser(roles="WRONG")

@Test

fun readAccountWithWrongRoleThenAccessDenied() {

assertThatExceptionOfType(AccessDeniedException::class.java).isThrownBy {

this.bankService.readAccount("12345678")

}

}

@PreAuthorize也可以是元注释,在类或接口级别定义,并使用 SpEL 授权表达式。 |

而@PreAuthorize对于声明所需的权限非常有帮助,它还可用于评估涉及方法参数的更复杂的表达式。

授权方法结果@PostAuthorize

当方法安全性处于活动状态时,您可以使用@PostAuthorize注释如下:

-

Java

-

Kotlin

@Component

public class BankService {

@PostAuthorize("returnObject.owner == authentication.name")

public Account readAccount(Long id) {

// ... is only returned if the `Account` belongs to the logged in user

}

}@Component

open class BankService {

@PostAuthorize("returnObject.owner == authentication.name")

fun readAccount(id: Long): Account {

// ... is only returned if the `Account` belongs to the logged in user

}

}这意味着该方法只能在提供的表达式returnObject.owner == authentication.name通过。returnObject表示Account对象。

然后,您可以测试该类以确认它正在强制执行授权规则:

-

Java

-

Kotlin

@Autowired

BankService bankService;

@WithMockUser(username="owner")

@Test

void readAccountWhenOwnedThenReturns() {

Account account = this.bankService.readAccount("12345678");

// ... assertions

}

@WithMockUser(username="wrong")

@Test

void readAccountWhenNotOwnedThenAccessDenied() {

assertThatExceptionOfType(AccessDeniedException.class).isThrownBy(

() -> this.bankService.readAccount("12345678"));

}@WithMockUser(username="owner")

@Test

fun readAccountWhenOwnedThenReturns() {

val account: Account = this.bankService.readAccount("12345678")

// ... assertions

}

@WithMockUser(username="wrong")

@Test

fun readAccountWhenNotOwnedThenAccessDenied() {

assertThatExceptionOfType(AccessDeniedException::class.java).isThrownBy {

this.bankService.readAccount("12345678")

}

}

@PostAuthorize也可以是元注释,在类或接口级别定义,并使用 SpEL 授权表达式。 |

@PostAuthorize在防御不安全的直接对象引用时特别有用。

事实上,它可以定义为如下所示的元注释:

-

Java

-

Kotlin

@Target({ ElementType.METHOD, ElementType.TYPE })

@Retention(RetentionPolicy.RUNTIME)

@PostAuthorize("returnObject.owner == authentication.name")

public @interface RequireOwnership {}@Target(ElementType.METHOD, ElementType.TYPE)

@Retention(RetentionPolicy.RUNTIME)

@PostAuthorize("returnObject.owner == authentication.name")

annotation class RequireOwnership允许您通过以下方式注释服务:

-

Java

-

Kotlin

@Component

public class BankService {

@RequireOwnership

public Account readAccount(Long id) {

// ... is only returned if the `Account` belongs to the logged in user

}

}@Component

open class BankService {

@RequireOwnership

fun readAccount(id: Long): Account {

// ... is only returned if the `Account` belongs to the logged in user

}

}结果是上述方法只会返回Account如果它的owner属性与登录用户的name.

如果没有,Spring Security 将抛出一个AccessDeniedException并返回 403 状态代码。

|

请注意 |

过滤方法参数@PreFilter

当方法安全性处于活动状态时,您可以使用@PreFilter注释如下:

-

Java

-

Kotlin

@Component

public class BankService {

@PreFilter("filterObject.owner == authentication.name")

public Collection<Account> updateAccounts(Account... accounts) {

// ... `accounts` will only contain the accounts owned by the logged-in user

return updated;

}

}@Component

open class BankService {

@PreFilter("filterObject.owner == authentication.name")

fun updateAccounts(vararg accounts: Account): Collection<Account> {

// ... `accounts` will only contain the accounts owned by the logged-in user

return updated

}

}这是为了过滤掉accounts其中表达式filterObject.owner == authentication.name失败。filterObject代表每个account在accounts并用于测试每个account.

然后,您可以通过以下方式测试该类,以确认它正在强制执行授权规则:

-

Java

-

Kotlin

@Autowired

BankService bankService;

@WithMockUser(username="owner")

@Test

void updateAccountsWhenOwnedThenReturns() {

Account ownedBy = ...

Account notOwnedBy = ...

Collection<Account> updated = this.bankService.updateAccounts(ownedBy, notOwnedBy);

assertThat(updated).containsOnly(ownedBy);

}@Autowired

lateinit var bankService: BankService

@WithMockUser(username="owner")

@Test

fun updateAccountsWhenOwnedThenReturns() {

val ownedBy: Account = ...

val notOwnedBy: Account = ...

val updated: Collection<Account> = bankService.updateAccounts(ownedBy, notOwnedBy)

assertThat(updated).containsOnly(ownedBy)

}

@PreFilter也可以是元注释,在类或接口级别定义,并使用 SpEL 授权表达式。 |

@PreFilter支持数组、集合、映射和流(只要流仍然打开)。

例如,上面的updateAccounts声明的功能与以下其他四个相同:

-

Java

-

Kotlin

@PreFilter("filterObject.owner == authentication.name")

public Collection<Account> updateAccounts(Account[] accounts)

@PreFilter("filterObject.owner == authentication.name")

public Collection<Account> updateAccounts(Collection<Account> accounts)

@PreFilter("filterObject.value.owner == authentication.name")

public Collection<Account> updateAccounts(Map<String, Account> accounts)

@PreFilter("filterObject.owner == authentication.name")

public Collection<Account> updateAccounts(Stream<Account> accounts)@PreFilter("filterObject.owner == authentication.name")

fun updateAccounts(accounts: Array<Account>): Collection<Account>

@PreFilter("filterObject.owner == authentication.name")

fun updateAccounts(accounts: Collection<Account>): Collection<Account>

@PreFilter("filterObject.value.owner == authentication.name")

fun updateAccounts(accounts: Map<String, Account>): Collection<Account>

@PreFilter("filterObject.owner == authentication.name")

fun updateAccounts(accounts: Stream<Account>): Collection<Account>结果是,上述方法将只有Account他们的实例owner属性与登录用户的name.

过滤方法结果@PostFilter

当方法安全性处于活动状态时,您可以使用@PostFilter注释如下:

-

Java

-

Kotlin

@Component

public class BankService {

@PostFilter("filterObject.owner == authentication.name")

public Collection<Account> readAccounts(String... ids) {

// ... the return value will be filtered to only contain the accounts owned by the logged-in user

return accounts;

}

}@Component

open class BankService {

@PostFilter("filterObject.owner == authentication.name")

fun readAccounts(vararg ids: String): Collection<Account> {

// ... the return value will be filtered to only contain the accounts owned by the logged-in user

return accounts

}

}这是为了从返回值中过滤掉任何值,其中表达式filterObject.owner == authentication.name失败。filterObject代表每个account在accounts并用于测试每个account.

然后,您可以像这样测试类,以确认它正在强制执行授权规则:

-

Java

-

Kotlin

@Autowired

BankService bankService;

@WithMockUser(username="owner")

@Test

void readAccountsWhenOwnedThenReturns() {

Collection<Account> accounts = this.bankService.updateAccounts("owner", "not-owner");

assertThat(accounts).hasSize(1);

assertThat(accounts.get(0).getOwner()).isEqualTo("owner");

}@Autowired

lateinit var bankService: BankService

@WithMockUser(username="owner")

@Test

fun readAccountsWhenOwnedThenReturns() {

val accounts: Collection<Account> = bankService.updateAccounts("owner", "not-owner")

assertThat(accounts).hasSize(1)

assertThat(accounts[0].owner).isEqualTo("owner")

}

@PostFilter也可以是元注释,在类或接口级别定义,并使用 SpEL 授权表达式。 |

@PostFilter支持数组、集合、映射和流(只要流仍然打开)。

例如,上面的readAccounts声明的功能与以下三个相同:

-

Java

-

Kotlin

@PostFilter("filterObject.owner == authentication.name")

public Collection<Account> readAccounts(String... ids)

@PostFilter("filterObject.owner == authentication.name")

public Account[] readAccounts(String... ids)

@PostFilter("filterObject.value.owner == authentication.name")

public Map<String, Account> readAccounts(String... ids)

@PostFilter("filterObject.owner == authentication.name")

public Stream<Account> readAccounts(String... ids)@PostFilter("filterObject.owner == authentication.name")

fun readAccounts(vararg ids: String): Collection<Account>

@PostFilter("filterObject.owner == authentication.name")

fun readAccounts(vararg ids: String): Array<Account>

@PostFilter("filterObject.owner == authentication.name")

fun readAccounts(vararg ids: String): Map<String, Account>

@PostFilter("filterObject.owner == authentication.name")

fun readAccounts(vararg ids: String): Stream<Account>结果是,上述方法将返回Account他们的实例owner属性与登录用户的name.

| 内存中过滤显然可能很昂贵,因此请考虑是否最好在数据层中过滤数据。 |

授权方法 调用@Secured

@Secured是授权调用的旧版选项。@PreAuthorize取代它,建议改为。

要使用@Secured注释,您应该首先更改方法安全声明以启用它,如下所示:

-

Java

-

Kotlin

-

Xml

@EnableMethodSecurity(securedEnabled = true)@EnableMethodSecurity(securedEnabled = true)<sec:method-security secured-enabled="true"/>这将导致 Spring Security 发布相应的方法拦截器,该拦截器授权方法、类和带有@Secured.

使用 JSR-250 Comments 授权方法调用

如果您想使用 JSR-250 注释,Spring Security 也支持它。@PreAuthorize具有更强的表现力,因此被推荐。

要使用 JSR-250 注解,您应该首先更改方法安全声明以启用它们,如下所示:

-

Java

-

Kotlin

-

Xml

@EnableMethodSecurity(jsr250Enabled = true)@EnableMethodSecurity(jsr250Enabled = true)<sec:method-security jsr250-enabled="true"/>这将导致 Spring Security 发布相应的方法拦截器,该拦截器授权方法、类和带有@RolesAllowed,@PermitAll和@DenyAll.

在类或接口级别声明注释

还支持在类和接口级别使用方法安全注释。

如果它是在类级别,如下所示:

-

Java

-

Kotlin

@Controller

@PreAuthorize("hasAuthority('ROLE_USER')")

public class MyController {

@GetMapping("/endpoint")

public String endpoint() { ... }

}@Controller

@PreAuthorize("hasAuthority('ROLE_USER')")

open class MyController {

@GetMapping("/endpoint")

fun endpoint(): String { ... }

}则所有方法都继承类级行为。

或者,如果它在类和方法级别都声明如下:

-

Java

-

Kotlin

@Controller

@PreAuthorize("hasAuthority('ROLE_USER')")

public class MyController {

@GetMapping("/endpoint")

@PreAuthorize("hasAuthority('ROLE_ADMIN')")

public String endpoint() { ... }

}@Controller

@PreAuthorize("hasAuthority('ROLE_USER')")

open class MyController {

@GetMapping("/endpoint")

@PreAuthorize("hasAuthority('ROLE_ADMIN')")

fun endpoint(): String { ... }

}然后声明注释的方法会覆盖类级注释。

接口也是如此,但如果一个类从两个不同的接口继承了注释,则启动将失败。 这是因为 Spring Security 无法判断您要使用哪一个。

在这种情况下,您可以通过将注释添加到具体方法来解决歧义。

使用元注释

方法安全支持元注释。 这意味着您可以根据特定于应用程序的用例获取任何注释并提高可读性。

例如,您可以简化@PreAuthorize("hasRole('ADMIN')")自@IsAdmin这样:

-

Java

-

Kotlin

@Target({ ElementType.METHOD, ElementType.TYPE })

@Retention(RetentionPolicy.RUNTIME)

@PreAuthorize("hasRole('ADMIN')")

public @interface IsAdmin {}@Target(ElementType.METHOD, ElementType.TYPE)

@Retention(RetentionPolicy.RUNTIME)

@PreAuthorize("hasRole('ADMIN')")

annotation class IsAdmin结果是,在安全方法上,您现在可以执行以下作:

-

Java

-

Kotlin

@Component

public class BankService {

@IsAdmin

public Account readAccount(Long id) {

// ... is only returned if the `Account` belongs to the logged in user

}

}@Component

open class BankService {

@IsAdmin

fun readAccount(id: Long): Account {

// ... is only returned if the `Account` belongs to the logged in user

}

}这导致方法定义更具可读性。

模板元注释表达式

您还可以选择使用元注释模板,这允许更强大的注释定义。

首先,发布以下 bean:

-

Java

-

Kotlin

@Bean

static AnnotationTemplateExpressionDefaults templateExpressionDefaults() {

return new AnnotationTemplateExpressionDefaults();

}companion object {

@Bean

fun templateExpressionDefaults(): AnnotationTemplateExpressionDefaults {

return AnnotationTemplateExpressionDefaults()

}

}现在而不是@IsAdmin,您可以创建更强大的东西,例如@HasRole这样:

-

Java

-

Kotlin

@Target({ ElementType.METHOD, ElementType.TYPE })

@Retention(RetentionPolicy.RUNTIME)

@PreAuthorize("hasRole('{value}')")

public @interface HasRole {

String value();

}@Target(ElementType.METHOD, ElementType.TYPE)

@Retention(RetentionPolicy.RUNTIME)

@PreAuthorize("hasRole('{value}')")

annotation class HasRole(val value: String)结果是,在安全方法上,您现在可以执行以下作:

-

Java

-

Kotlin

@Component

public class BankService {

@HasRole("ADMIN")

public Account readAccount(Long id) {

// ... is only returned if the `Account` belongs to the logged in user

}

}@Component

open class BankService {

@HasRole("ADMIN")

fun readAccount(id: Long): Account {

// ... is only returned if the `Account` belongs to the logged in user

}

}请注意,这也适用于方法变量和所有注释类型,但您需要小心正确处理引号,以便生成的 SpEL 表达式正确。

例如,考虑以下内容@HasAnyRole注解:

-

Java

-

Kotlin

@Target({ ElementType.METHOD, ElementType.TYPE })

@Retention(RetentionPolicy.RUNTIME)

@PreAuthorize("hasAnyRole({roles})")

public @interface HasAnyRole {

String[] roles();

}@Target(ElementType.METHOD, ElementType.TYPE)

@Retention(RetentionPolicy.RUNTIME)

@PreAuthorize("hasAnyRole({roles})")

annotation class HasAnyRole(val roles: Array<String>)在这种情况下,您会注意到不应在表达式中使用引号,而应在参数值中使用引号,如下所示:

-

Java

-

Kotlin

@Component

public class BankService {

@HasAnyRole(roles = { "'USER'", "'ADMIN'" })

public Account readAccount(Long id) {

// ... is only returned if the `Account` belongs to the logged in user

}

}@Component

open class BankService {

@HasAnyRole(roles = arrayOf("'USER'", "'ADMIN'"))

fun readAccount(id: Long): Account {

// ... is only returned if the `Account` belongs to the logged in user

}

}因此,一旦被替换,表达式将变为@PreAuthorize("hasAnyRole('USER', 'ADMIN')").

启用某些注释

您可以关闭@EnableMethodSecurity的预配置,并将其替换为您自己的。

如果您愿意,可以选择这样做自定义AuthorizationManager或Pointcut.

或者您可能只想启用特定的注释,例如@PostAuthorize.

您可以通过以下方式执行此作:

-

Java

-

Kotlin

-

Xml

@Configuration

@EnableMethodSecurity(prePostEnabled = false)

class MethodSecurityConfig {

@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

Advisor postAuthorize() {

return AuthorizationManagerAfterMethodInterceptor.postAuthorize();

}

}@Configuration

@EnableMethodSecurity(prePostEnabled = false)

class MethodSecurityConfig {

@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

fun postAuthorize() : Advisor {

return AuthorizationManagerAfterMethodInterceptor.postAuthorize()

}

}<sec:method-security pre-post-enabled="false"/>

<aop:config/>

<bean id="postAuthorize"

class="org.springframework.security.authorization.method.AuthorizationManagerBeforeMethodInterceptor"

factory-method="postAuthorize"/>上面的代码段通过首先禁用 Method Security 的预配置,然后发布这@PostAuthorize拦截 器本身。

授权<intercept-methods>

虽然对于方法安全性来说,首选使用 Spring Security 基于 Comments 的支持,但您也可以使用 XML 来声明 bean 授权规则。

如果您需要在 XML 配置中声明它,您可以使用<intercept-methods>这样:

-

Xml

<bean class="org.mycompany.MyController">

<intercept-methods>

<protect method="get*" access="hasAuthority('read')"/>

<protect method="*" access="hasAuthority('write')"/>

</intercept-methods>

</bean>| 这仅支持按前缀或名称匹配方法。 如果您的需求比这更复杂,请改用注释支持。 |

以编程方式授权方法

如您所见,有几种方法可以使用方法安全 SpEL 表达式指定重要的授权规则。

有多种方法可以让你的逻辑基于 Java 而不是基于 SpEL。 这提供了对整个 Java 语言的访问,以提高可测试性和流控制。

在 SpEL 中使用自定义 Bean

以编程方式授权方法的第一种方法是两步过程。

首先,声明一个 bean,该 bean 具有一个方法,该方法采用MethodSecurityExpressionOperations实例如下所示:

-

Java

-

Kotlin

@Component("authz")

public class AuthorizationLogic {

public boolean decide(MethodSecurityExpressionOperations operations) {

// ... authorization logic

}

}@Component("authz")

open class AuthorizationLogic {

fun decide(operations: MethodSecurityExpressionOperations): boolean {

// ... authorization logic

}

}然后,通过以下方式在注释中引用该 bean:

-

Java

-

Kotlin

@Controller

public class MyController {

@PreAuthorize("@authz.decide(#root)")

@GetMapping("/endpoint")

public String endpoint() {

// ...

}

}@Controller

open class MyController {

@PreAuthorize("@authz.decide(#root)")

@GetMapping("/endpoint")

fun String endpoint() {

// ...

}

}Spring Security 将为每个方法调用在该 bean 上调用给定的方法。

这样做的好处是,您的所有授权逻辑都在一个单独的类中,可以独立地进行单元测试和验证正确性。 它还可以访问完整的 Java 语言。

除了返回Boolean,也可以退货null以指示代码放弃做出决定。 |

如果要包含有关决策性质的更多信息,可以改为返回自定义AuthorizationDecision像下面这样:

-

Java

-

Kotlin

@Component("authz")

public class AuthorizationLogic {

public AuthorizationDecision decide(MethodSecurityExpressionOperations operations) {

// ... authorization logic

return new MyAuthorizationDecision(false, details);

}

}@Component("authz")

open class AuthorizationLogic {

fun decide(operations: MethodSecurityExpressionOperations): AuthorizationDecision {

// ... authorization logic

return MyAuthorizationDecision(false, details)

}

}或者扔一个自定义AuthorizationDeniedException实例。

但请注意,返回对象是首选,因为这不会产生生成堆栈跟踪的费用。

然后,您可以在自定义授权结果的处理方式时访问自定义详细信息。

使用自定义授权管理器

以编程方式授权方法的第二种方法是创建自定义AuthorizationManager.

首先,声明一个授权管理器实例,可能像这样:

-

Java

-

Kotlin

@Component

public class MyAuthorizationManager implements AuthorizationManager<MethodInvocation>, AuthorizationManager<MethodInvocationResult> {

@Override

public AuthorizationDecision check(Supplier<Authentication> authentication, MethodInvocation invocation) {

// ... authorization logic

}

@Override

public AuthorizationDecision check(Supplier<Authentication> authentication, MethodInvocationResult invocation) {

// ... authorization logic

}

}@Component

class MyAuthorizationManager : AuthorizationManager<MethodInvocation>, AuthorizationManager<MethodInvocationResult> {

override fun check(authentication: Supplier<Authentication>, invocation: MethodInvocation): AuthorizationDecision {

// ... authorization logic

}

override fun check(authentication: Supplier<Authentication>, invocation: MethodInvocationResult): AuthorizationDecision {

// ... authorization logic

}

}然后,发布方法拦截器,并发布与所需时间相对应的切入点AuthorizationManager运行。

例如,您可以将@PreAuthorize和@PostAuthorize工作方式如下:

-

Java

-

Kotlin

-

Xml

@Configuration

@EnableMethodSecurity(prePostEnabled = false)

class MethodSecurityConfig {

@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

Advisor preAuthorize(MyAuthorizationManager manager) {

return AuthorizationManagerBeforeMethodInterceptor.preAuthorize(manager);

}

@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

Advisor postAuthorize(MyAuthorizationManager manager) {

return AuthorizationManagerAfterMethodInterceptor.postAuthorize(manager);

}

}@Configuration

@EnableMethodSecurity(prePostEnabled = false)

class MethodSecurityConfig {

@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

fun preAuthorize(manager: MyAuthorizationManager) : Advisor {

return AuthorizationManagerBeforeMethodInterceptor.preAuthorize(manager)

}

@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

fun postAuthorize(manager: MyAuthorizationManager) : Advisor {

return AuthorizationManagerAfterMethodInterceptor.postAuthorize(manager)

}

}<sec:method-security pre-post-enabled="false"/>

<aop:config/>

<bean id="preAuthorize"

class="org.springframework.security.authorization.method.AuthorizationManagerBeforeMethodInterceptor"

factory-method="preAuthorize">

<constructor-arg ref="myAuthorizationManager"/>

</bean>

<bean id="postAuthorize"

class="org.springframework.security.authorization.method.AuthorizationManagerAfterMethodInterceptor"

factory-method="postAuthorize">

<constructor-arg ref="myAuthorizationManager"/>

</bean>|

您可以使用 |

自定义表达式处理

或者,第三,您可以自定义每个 SpEL 表达式的处理方式。

为此,您可以公开自定义MethodSecurityExpressionHandler这样:

-

Java

-

Kotlin

-

Xml

@Bean

static MethodSecurityExpressionHandler methodSecurityExpressionHandler(RoleHierarchy roleHierarchy) {

DefaultMethodSecurityExpressionHandler handler = new DefaultMethodSecurityExpressionHandler();

handler.setRoleHierarchy(roleHierarchy);

return handler;

}companion object {

@Bean

fun methodSecurityExpressionHandler(roleHierarchy: RoleHierarchy) : MethodSecurityExpressionHandler {

val handler = DefaultMethodSecurityExpressionHandler()

handler.setRoleHierarchy(roleHierarchy)

return handler

}

}<sec:method-security>

<sec:expression-handler ref="myExpressionHandler"/>

</sec:method-security>

<bean id="myExpressionHandler"

class="org.springframework.security.messaging.access.expression.DefaultMessageSecurityExpressionHandler">

<property name="roleHierarchy" ref="roleHierarchy"/>

</bean>|

我们揭露 |

您还可以亚纲DefaultMessageSecurityExpressionHandler以添加超出默认值的自定义授权表达式。

使用 AOT

Spring Security 将扫描应用程序上下文中的所有 bean,以查找使用@PreAuthorize或@PostAuthorize.

当它找到一个 Bean 时,它将解析安全表达式中使用的任何 Bean,并为该 Bean 注册适当的运行时提示。

如果它找到一个使用@AuthorizeReturnObject,它将在方法的返回类型中递归搜索@PreAuthorize和@PostAuthorize注释并相应地注册它们。

例如,考虑以下 Spring Boot 应用程序:

-

Java

-

Kotlin

@Service

public class AccountService { (1)

@PreAuthorize("@authz.decide()") (2)

@AuthorizeReturnObject (3)

public Account getAccountById(String accountId) {

// ...

}

}

public class Account {

private final String accountNumber;

// ...

@PreAuthorize("@accountAuthz.canViewAccountNumber()") (4)

public String getAccountNumber() {

return this.accountNumber;

}

@AuthorizeReturnObject (5)

public User getUser() {

return new User("John Doe");

}

}

public class User {

private final String fullName;

// ...

@PostAuthorize("@myOtherAuthz.decide()") (6)

public String getFullName() {

return this.fullName;

}

}@Service

class AccountService { (1)

@PreAuthorize("@authz.decide()") (2)

@AuthorizeReturnObject (3)

fun getAccountById(accountId: String): Account {

// ...

}

}

class Account(private val accountNumber: String) {

@PreAuthorize("@accountAuthz.canViewAccountNumber()") (4)

fun getAccountNumber(): String {

return this.accountNumber

}

@AuthorizeReturnObject (5)

fun getUser(): User {

return User("John Doe")

}

}

class User(private val fullName: String) {

@PostAuthorize("@myOtherAuthz.decide()") (6)

fun getFullName(): String {

return this.fullName

}

}| 1 | Spring Security 会发现AccountService豆 |

| 2 | 查找使用@PreAuthorize,它将解析表达式中使用的任何 bean 名称,authz在这种情况下,并注册 Bean 类的运行时提示 |

| 3 | 查找使用@AuthorizeReturnObject,它将查看该方法的返回类型,以查找任何@PreAuthorize或@PostAuthorize |

| 4 | 然后,它会找到一个@PreAuthorize使用另一个 bean 名称:accountAuthz;运行时提示也为 Bean 类注册 |

| 5 | 寻找另一个@AuthorizeReturnObject它将再次查看该方法的返回类型 |

| 6 | 现在,一个@PostAuthorize使用另一个 bean 名称:myOtherAuthz;运行时提示也为 Bean 类注册 |

很多时候,Spring Security无法提前确定方法的实际返回类型,因为它可能隐藏在已擦除的泛型类型中。

考虑以下服务:

-

Java

-

Kotlin

@Service

public class AccountService {

@AuthorizeReturnObject

public List<Account> getAllAccounts() {

// ...

}

}@Service

class AccountService {

@AuthorizeReturnObject

fun getAllAccounts(): List<Account> {

// ...

}

}在这种情况下,泛型类型被删除,因此 Spring Security 提前看不出Account需要访问才能检查@PreAuthorize和@PostAuthorize.

要解决此问题,您可以发布一个PrePostAuthorizeExpressionBeanHintsRegistrar这样:

-

Java

-

Kotlin

@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

static SecurityHintsRegistrar registerTheseToo() {

return new PrePostAuthorizeExpressionBeanHintsRegistrar(Account.class);

}@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

fun registerTheseToo(): SecurityHintsRegistrar {

return PrePostAuthorizeExpressionBeanHintsRegistrar(Account::class.java)

}使用 AspectJ 进行授权

使用自定义切入进行匹配方法

基于 Spring AOP 构建,您可以声明与 Comments 无关的模式,类似于请求级授权。 这具有集中方法级授权规则的潜在优势。

例如,您可以使用发布自己的Advisor或使用<protect-pointcut>将 AOP 表达式与服务层的授权规则进行匹配,如下所示:

-

Java

-

Kotlin

-

Xml

import static org.springframework.security.authorization.AuthorityAuthorizationManager.hasRole

@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

static Advisor protectServicePointcut() {

AspectJExpressionPointcut pattern = new AspectJExpressionPointcut()

pattern.setExpression("execution(* com.mycompany.*Service.*(..))")

return new AuthorizationManagerBeforeMethodInterceptor(pattern, hasRole("USER"))

}import static org.springframework.security.authorization.AuthorityAuthorizationManager.hasRole

companion object {

@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

fun protectServicePointcut(): Advisor {

val pattern = AspectJExpressionPointcut()

pattern.setExpression("execution(* com.mycompany.*Service.*(..))")

return new AuthorizationManagerBeforeMethodInterceptor(pattern, hasRole("USER"))

}

}<sec:method-security>

<protect-pointcut expression="execution(* com.mycompany.*Service.*(..))" access="hasRole('USER')"/>

</sec:method-security>与 AspectJ 字节编织集成

有时可以通过使用 AspectJ 将 Spring Security 建议编织到 bean 的字节码中来提高性能。

设置 AspectJ 后,您可以非常简单地在@EnableMethodSecurity注释或<method-security>元素:

-

Java

-

Kotlin

-

Xml

@EnableMethodSecurity(mode=AdviceMode.ASPECTJ)@EnableMethodSecurity(mode=AdviceMode.ASPECTJ)<sec:method-security mode="aspectj"/>结果将是 Spring Security 将发布其顾问作为 AspectJ 建议,以便可以相应地融入其中。

指定顺序

如前所述,每个注解都有一个 Spring AOP 方法拦截器,并且每个注解在 Spring AOP 顾问链中都有一个位置。

即,@PreFilter方法拦截器的阶数为 100,@PreAuthorize的为 200,依此类推。

您可以使用offset参数@EnableMethodSecurity集体移动所有拦截器,以便在方法调用中更早或更晚地提供建议。

使用 SpEL 表达授权

您已经看到了几个使用 SpEL 的示例,所以现在让我们更深入地介绍一下 API。

Spring Security 将其所有授权字段和方法封装在一组根对象中。最通用的根对象称为SecurityExpressionRoot它构成了MethodSecurityExpressionRoot. Spring Security 将此根对象提供给MethodSecurityEvaluationContext准备计算授权表达式时。

使用授权表达式字段和方法

这首先提供了一组增强的 SpEL 表达式的授权字段和方法。以下是最常见方法的快速概述:

-

permitAll- 该方法不需要授权即可调用;请注意,在这种情况下,这Authentication永远不会从会话中检索 -

denyAll- 在任何情况下都不允许使用该方法;请注意,在这种情况下,Authentication永远不会从会话中检索 -

hasAuthority- 该方法要求Authentication有一个GrantedAuthority与给定值匹配的 -

hasRole- 快捷方式hasAuthority该前缀ROLE_或配置为默认前缀的任何内容 -

hasAnyAuthority- 该方法要求Authentication有一个GrantedAuthority与任何给定值匹配的 -

hasAnyRole- 快捷方式hasAnyAuthority该前缀ROLE_或配置为默认前缀的任何内容 -

hasPermission- 一个钩子进入你的PermissionEvaluator用于执行对象级授权的实例

以下是最常见的字段的简要介绍:

-

authentication-这Authentication与此方法调用关联的实例 -

principal-这Authentication#getPrincipal与此方法调用相关联

现在已经了解了模式、规则以及如何将它们配对在一起,您应该能够理解这个更复杂的示例中发生了什么:

-

Java

-

Kotlin

-

Xml

@Component

public class MyService {

@PreAuthorize("denyAll") (1)

MyResource myDeprecatedMethod(...);

@PreAuthorize("hasRole('ADMIN')") (2)

MyResource writeResource(...)

@PreAuthorize("hasAuthority('db') and hasRole('ADMIN')") (3)

MyResource deleteResource(...)

@PreAuthorize("principal.claims['aud'] == 'my-audience'") (4)

MyResource readResource(...);

@PreAuthorize("@authz.check(authentication, #root)")

MyResource shareResource(...);

}@Component

open class MyService {

@PreAuthorize("denyAll") (1)

fun myDeprecatedMethod(...): MyResource

@PreAuthorize("hasRole('ADMIN')") (2)

fun writeResource(...): MyResource

@PreAuthorize("hasAuthority('db') and hasRole('ADMIN')") (3)

fun deleteResource(...): MyResource

@PreAuthorize("principal.claims['aud'] == 'my-audience'") (4)

fun readResource(...): MyResource

@PreAuthorize("@authz.check(#root)")

fun shareResource(...): MyResource

}<sec:method-security>

<protect-pointcut expression="execution(* com.mycompany.*Service.myDeprecatedMethod(..))" access="denyAll"/> (1)

<protect-pointcut expression="execution(* com.mycompany.*Service.writeResource(..))" access="hasRole('ADMIN')"/> (2)

<protect-pointcut expression="execution(* com.mycompany.*Service.deleteResource(..))" access="hasAuthority('db') and hasRole('ADMIN')"/> (3)

<protect-pointcut expression="execution(* com.mycompany.*Service.readResource(..))" access="principal.claims['aud'] == 'my-audience'"/> (4)

<protect-pointcut expression="execution(* com.mycompany.*Service.shareResource(..))" access="@authz.check(#root)"/> (5)

</sec:method-security>| 1 | 任何人都不得出于任何原因调用此方法 |

| 2 | 此方法只能由Authentication授予ROLE_ADMIN柄 |

| 3 | 此方法只能由Authentication授予db和ROLE_ADMIN当局 |

| 4 | 此方法只能由Princpals 与aud声明等于“my-audience” |

| 5 | 只有当 beanauthz的check方法返回true |

|

你可以使用像 |

使用方法参数

此外,Spring Security 提供了一种发现方法参数的机制,因此也可以在 SpEL 表达式中访问它们。

作为完整的参考,Spring Security 使用DefaultSecurityParameterNameDiscoverer以发现参数名称。

默认情况下,将为方法尝试以下选项。

-

如果 Spring Security 的

@P注释存在于方法的单个参数上,则使用该值。以下示例使用@P注解:-

Java

-

Kotlin

import org.springframework.security.access.method.P; ... @PreAuthorize("hasPermission(#c, 'write')") public void updateContact(@P("c") Contact contact);import org.springframework.security.access.method.P ... @PreAuthorize("hasPermission(#c, 'write')") fun doSomething(@P("c") contact: Contact?)此表达式的目的是要求当前

Authentication有write专门为此提供的许可Contact实例。在幕后,这是通过使用

AnnotationParameterNameDiscoverer,您可以自定义它以支持任何指定注释的 value 属性。 -

-

如果 Spring Data 的

@Param注释存在于该方法的至少一个参数上,则使用该值。 以下示例使用@Param注解:-

Java

-

Kotlin

import org.springframework.data.repository.query.Param; ... @PreAuthorize("#n == authentication.name") Contact findContactByName(@Param("n") String name);import org.springframework.data.repository.query.Param ... @PreAuthorize("#n == authentication.name") fun findContactByName(@Param("n") name: String?): Contact?此表达式的目的是要求

name等于Authentication#getName以授权调用。在幕后,这是通过使用

AnnotationParameterNameDiscoverer,您可以自定义它以支持任何指定注释的 value 属性。 -

-

如果使用

-parameters参数,则使用标准 JDK 反射 API 来发现参数名称。 这适用于类和接口。 -

最后,如果使用调试符号编译代码,则使用调试符号发现参数名称。 这不适用于接口,因为它们没有有关参数名称的调试信息。 对于接口,注释或

-parameters必须使用方法。

授权任意对象

Spring Security还支持包装任何带有方法安全注释的对象。

实现此目的的最简单方法是使用@AuthorizeReturnObject注解。

例如,考虑以下内容User类:

-

Java

-

Kotlin

public class User {

private String name;

private String email;

public User(String name, String email) {

this.name = name;

this.email = email;

}

public String getName() {

return this.name;

}

@PreAuthorize("hasAuthority('user:read')")

public String getEmail() {

return this.email;

}

}class User (val name:String, @get:PreAuthorize("hasAuthority('user:read')") val email:String)给定一个这样的界面:

-

Java

-

Kotlin

public class UserRepository {

@AuthorizeReturnObject

Optional<User> findByName(String name) {

// ...

}

}class UserRepository {

@AuthorizeReturnObject

fun findByName(name:String?): Optional<User?>? {

// ...

}

}然后任何User从findById将像其他受 Spring Security 保护的组件一样受到保护:

-

Java

-

Kotlin

@Autowired

UserRepository users;

@Test

void getEmailWhenProxiedThenAuthorizes() {

Optional<User> securedUser = users.findByName("name");

assertThatExceptionOfType(AccessDeniedException.class).isThrownBy(() -> securedUser.get().getEmail());

}import jdk.incubator.vector.VectorOperators.Test

import java.nio.file.AccessDeniedException

import java.util.*

@Autowired

var users:UserRepository? = null

@Test

fun getEmailWhenProxiedThenAuthorizes() {

val securedUser: Optional<User> = users.findByName("name")

assertThatExceptionOfType(AccessDeniedException::class.java).isThrownBy{securedUser.get().getEmail()}

}用@AuthorizeReturnObject在班级层面

@AuthorizeReturnObject可以放置在班级级别。但请注意,这意味着 Spring Security 将尝试代理任何返回对象,包括String,Integer和其他类型。

这通常不是你想做的。

如果你想使用@AuthorizeReturnObject在方法返回值类型的类或接口上,例如int,String,Double或这些类型的集合,则您还应该发布适当的AuthorizationAdvisorProxyFactory.TargetVisitor如下:

-

Java

-

Kotlin

import org.springframework.security.authorization.method.AuthorizationAdvisorProxyFactory.TargetVisitor;

// ...

@Bean

static TargetVisitor skipValueTypes() {

return TargetVisitor.defaultsSkipValueTypes();

}import org.springframework.security.authorization.method.AuthorizationAdvisorProxyFactory.TargetVisitor

// ...

@Bean

open fun skipValueTypes() = TargetVisitor.defaultsSkipValueTypes()|

您可以设置自己的 |

编程代理

您还可以以编程方式代理给定对象。

为此,您可以自动连接提供的AuthorizationProxyFactory实例,它基于您配置的方法安全拦截器。

如果您正在使用@EnableMethodSecurity,则这意味着它默认将具有@PreAuthorize,@PostAuthorize,@PreFilter和@PostFilter.

您可以通过以下方式代理用户实例:

-

Java

-

Kotlin

@Autowired

AuthorizationProxyFactory proxyFactory;

@Test

void getEmailWhenProxiedThenAuthorizes() {

User user = new User("name", "email");

assertThat(user.getEmail()).isNotNull();

User securedUser = proxyFactory.proxy(user);

assertThatExceptionOfType(AccessDeniedException.class).isThrownBy(securedUser::getEmail);

}@Autowired

var proxyFactory:AuthorizationProxyFactory? = null

@Test

fun getEmailWhenProxiedThenAuthorizes() {

val user: User = User("name", "email")

assertThat(user.getEmail()).isNotNull()

val securedUser: User = proxyFactory.proxy(user)

assertThatExceptionOfType(AccessDeniedException::class.java).isThrownBy(securedUser::getEmail)

}手工施工

如果您需要与 Spring Security 默认值不同的内容,您还可以定义自己的实例。

例如,如果您定义了AuthorizationProxyFactory实例如下:

-

Java

-

Kotlin

import org.springframework.security.authorization.method.AuthorizationAdvisorProxyFactory.TargetVisitor;

import static org.springframework.security.authorization.method.AuthorizationManagerBeforeMethodInterceptor.preAuthorize;

// ...

AuthorizationProxyFactory proxyFactory = AuthorizationAdvisorProxyFactory.withDefaults();

// and if needing to skip value types

proxyFactory.setTargetVisitor(TargetVisitor.defaultsSkipValueTypes());import org.springframework.security.authorization.method.AuthorizationAdvisorProxyFactory.TargetVisitor;

import org.springframework.security.authorization.method.AuthorizationManagerBeforeMethodInterceptor.preAuthorize

// ...

val proxyFactory: AuthorizationProxyFactory = AuthorizationProxyFactory(preAuthorize())

// and if needing to skip value types

proxyFactory.setTargetVisitor(TargetVisitor.defaultsSkipValueTypes())然后你可以包装User如下:

-

Java

-

Kotlin

@Test

void getEmailWhenProxiedThenAuthorizes() {

AuthorizationProxyFactory proxyFactory = AuthorizationAdvisorProxyFactory.withDefaults();

User user = new User("name", "email");

assertThat(user.getEmail()).isNotNull();

User securedUser = proxyFactory.proxy(user);

assertThatExceptionOfType(AccessDeniedException.class).isThrownBy(securedUser::getEmail);

}@Test

fun getEmailWhenProxiedThenAuthorizes() {

val proxyFactory: AuthorizationProxyFactory = AuthorizationAdvisorProxyFactory.withDefaults()

val user: User = User("name", "email")

assertThat(user.getEmail()).isNotNull()

val securedUser: User = proxyFactory.proxy(user)

assertThatExceptionOfType(AccessDeniedException::class.java).isThrownBy(securedUser::getEmail)

}代理集合

AuthorizationProxyFactory通过代理元素类型支持 Java 集合、流、数组、可选和迭代器,并通过代理值类型来映射。

这意味着当代理List对象,以下也有效:

-

Java

@Test

void getEmailWhenProxiedThenAuthorizes() {

AuthorizationProxyFactory proxyFactory = AuthorizationAdvisorProxyFactory.withDefaults();

List<User> users = List.of(ada, albert, marie);

List<User> securedUsers = proxyFactory.proxy(users);

securedUsers.forEach((securedUser) ->

assertThatExceptionOfType(AccessDeniedException.class).isThrownBy(securedUser::getEmail));

}代理类

在有限的情况下,代理Class本身,以及AuthorizationProxyFactory也支持这一点。

这大致相当于ProxyFactory#getProxyClass在 Spring Framework 对创建代理的支持中。

当您需要提前构造代理类时,这很方便,就像使用 Spring AOT 一样。

支持所有方法安全注释

AuthorizationProxyFactory支持在应用程序中启用的任何方法安全注释。

它基于任何AuthorizationAdvisor类作为 Bean 发布。

因为@EnableMethodSecurity出版@PreAuthorize,@PostAuthorize,@PreFilter和@PostFilter顾问默认情况下,您通常不需要执行任何作即可激活该能力。

|

使用 |

定制建议

如果您有也想要应用的安全建议,您可以发布自己的AuthorizationAdvisor这样:

-

Java

-

Kotlin

@EnableMethodSecurity

class SecurityConfig {

@Bean

static AuthorizationAdvisor myAuthorizationAdvisor() {

return new AuthorizationAdvisor();

}

}@EnableMethodSecurity

internal class SecurityConfig {

@Bean

fun myAuthorizationAdvisor(): AuthorizationAdvisor {

return AuthorizationAdvisor()

}

]Spring Security 会将该顾问添加到建议集中:AuthorizationProxyFactory代理对象时添加。

与Jackson合作

此功能的一个强大用途是从控制器返回安全值,如下所示:

-

Java

-

Kotlin

@RestController

public class UserController {

@Autowired

AuthorizationProxyFactory proxyFactory;

@GetMapping

User currentUser(@AuthenticationPrincipal User user) {

return this.proxyFactory.proxy(user);

}

}@RestController

class UserController {

@Autowired

var proxyFactory: AuthorizationProxyFactory? = null

@GetMapping

fun currentUser(@AuthenticationPrincipal user:User?): User {

return proxyFactory.proxy(user)

}

}-

Java

-

Kotlin

@Component

public class Null implements MethodAuthorizationDeniedHandler {

@Override

public Object handleDeniedInvocation(MethodInvocation methodInvocation, AuthorizationResult authorizationResult) {

return null;

}

}

// ...

@HandleAuthorizationDenied(handlerClass = Null.class)

public class User {

...

}@Component

class Null : MethodAuthorizationDeniedHandler {

override fun handleDeniedInvocation(methodInvocation: MethodInvocation?, authorizationResult: AuthorizationResult?): Any? {

return null

}

}

// ...

@HandleAuthorizationDenied(handlerClass = Null.class)

open class User {

...

}然后,你将看到基于用户授权级别的不同 JSON 序列化。

如果他们没有user:read权限,然后他们会看到:

{

"name" : "name",

"email" : null

}如果他们确实拥有这种权限,他们将看到:

{

"name" : "name",

"email" : "email"

}|

您还可以添加 Spring Boot 属性 |

使用 AOT

Spring Security 将扫描应用程序上下文中的所有 bean,以查找使用@AuthorizeReturnObject.

当它找到一个代理类时,它将提前创建并注册适当的代理类。

它还将递归搜索其他嵌套对象,这些对象也使用@AuthorizeReturnObject并相应地注册它们。

例如,考虑以下 Spring Boot 应用程序:

-

Java

-

Kotlin

@SpringBootApplication

public class MyApplication {

@RestController

public static class MyController { (1)

@GetMapping

@AuthorizeReturnObject

Message getMessage() { (2)

return new Message(someUser, "hello!");

}

}

public static class Message { (3)

User to;

String text;

// ...

@AuthorizeReturnObject

public User getTo() { (4)

return this.to;

}

// ...

}

public static class User { (5)

// ...

}

public static void main(String[] args) {

SpringApplication.run(MyApplication.class);

}

}@SpringBootApplication

open class MyApplication {

@RestController

open class MyController { (1)

@GetMapping

@AuthorizeReturnObject

fun getMessage():Message { (2)

return Message(someUser, "hello!")

}

}

open class Message { (3)

val to: User

val test: String

// ...

@AuthorizeReturnObject

fun getTo(): User { (4)

return this.to

}

// ...

}

open class User { (5)

// ...

}

fun main(args: Array<String>) {

SpringApplication.run(MyApplication.class)

}

}| 1 | - 首先,Spring Security 会发现MyController豆 |

| 2 | - 寻找一种使用@AuthorizeReturnObject,它代理Message,返回值,并将该代理类注册到RuntimeHints |

| 3 | - 然后,它遍历Message看看它是否使用@AuthorizeReturnObject |

| 4 | - 寻找一种使用@AuthorizeReturnObject,它代理User,返回值,并将该代理类注册到RuntimeHints |

| 5 | - 最后,它遍历User看看它是否使用@AuthorizeReturnObject;一无所获,则算法完成 |

很多时候,Spring Security 无法提前确定代理类,因为它可能隐藏在已擦除的泛型类型中。

考虑以下更改MyController:

-

Java

-

Kotlin

@RestController

public static class MyController {

@GetMapping

@AuthorizeReturnObject

List<Message> getMessages() {

return List.of(new Message(someUser, "hello!"));

}

}@RestController

static class MyController {

@AuthorizeReturnObject

@GetMapping

fun getMessages(): Array<Message> = arrayOf(Message(someUser, "hello!"))

}在这种情况下,泛型类型被删除,因此 Spring Security 提前看不出Message将需要在运行时代理。

要解决此问题,您可以发布AuthorizeProxyFactoryHintsRegistrar这样:

-

Java

-

Kotlin

@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

static SecurityHintsRegsitrar registerTheseToo(AuthorizationProxyFactory proxyFactory) {

return new AuthorizeReturnObjectHintsRegistrar(proxyFactory, Message.class);

}@Bean

@Role(BeanDefinition.ROLE_INFRASTRUCTURE)

fun registerTheseToo(proxyFactory: AuthorizationProxyFactory?): SecurityHintsRegistrar {

return AuthorizeReturnObjectHintsRegistrar(proxyFactory, Message::class.java)

}Spring Security 将注册该类,然后像以前一样遍历其类型。

在拒绝授权时提供回退值

在某些情况下,您可能不希望抛出AuthorizationDeniedException在没有所需权限的情况下调用方法时。

相反,您可能希望返回后处理结果,例如屏蔽结果,或者在调用该方法之前发生授权被拒绝的情况下返回默认值。

Spring Security 支持通过使用@HandleAuthorizationDenied.

处理程序适用于@PreAuthorize和@PostAuthorize附注以及AuthorizationDeniedException从方法调用本身抛出。

让我们考虑上一节中的示例,但不要创建AccessDeniedExceptionInterceptor将AccessDeniedException设置为null返回值,我们将使用handlerClass属性从@HandleAuthorizationDenied:

-

Java

-

Kotlin

public class NullMethodAuthorizationDeniedHandler implements MethodAuthorizationDeniedHandler { (1)

@Override

public Object handleDeniedInvocation(MethodInvocation methodInvocation, AuthorizationResult authorizationResult) {

return null;

}

}

@Configuration

@EnableMethodSecurity

public class SecurityConfig {

@Bean (2)

public NullMethodAuthorizationDeniedHandler nullMethodAuthorizationDeniedHandler() {

return new NullMethodAuthorizationDeniedHandler();

}

}

public class User {

// ...

@PreAuthorize(value = "hasAuthority('user:read')")

@HandleAuthorizationDenied(handlerClass = NullMethodAuthorizationDeniedHandler.class)

public String getEmail() {

return this.email;

}

}class NullMethodAuthorizationDeniedHandler : MethodAuthorizationDeniedHandler { (1)

override fun handleDeniedInvocation(methodInvocation: MethodInvocation, authorizationResult: AuthorizationResult): Any {

return null

}

}

@Configuration

@EnableMethodSecurity

class SecurityConfig {

@Bean (2)

fun nullMethodAuthorizationDeniedHandler(): NullMethodAuthorizationDeniedHandler {

return MaskMethodAuthorizationDeniedHandler()

}

}

class User (val name:String, @PreAuthorize(value = "hasAuthority('user:read')") @HandleAuthorizationDenied(handlerClass = NullMethodAuthorizationDeniedHandler::class) val email:String) (3)| 1 | 创建MethodAuthorizationDeniedHandler返回一个null值 |

| 2 | 注册NullMethodAuthorizationDeniedHandler作为豆子 |

| 3 | 用@HandleAuthorizationDenied并将NullMethodAuthorizationDeniedHandler到handlerClass属性 |

然后,您可以验证nullvalue 而不是AccessDeniedException:

|

您还可以使用 |

-

Java

-

Kotlin

@Autowired

UserRepository users;

@Test

void getEmailWhenProxiedThenNullEmail() {

Optional<User> securedUser = users.findByName("name");

assertThat(securedUser.get().getEmail()).isNull();

}@Autowired

var users:UserRepository? = null

@Test

fun getEmailWhenProxiedThenNullEmail() {

val securedUser: Optional<User> = users.findByName("name")

assertThat(securedUser.get().getEmail()).isNull()

}使用方法调用的拒绝结果

在某些情况下,您可能希望返回从拒绝结果派生的安全结果。 例如,如果用户无权查看电子邮件地址,您可能需要对原始电子邮件地址应用一些屏蔽,即 [email protected] 将变为 use******@example.com。

对于这些方案,您可以覆盖handleDeniedInvocationResult从MethodAuthorizationDeniedHandler,其具有MethodInvocationResult作为论据。

让我们继续前面的例子,但不要返回null,我们将返回电子邮件的屏蔽值:

-

Java

-

Kotlin

public class EmailMaskingMethodAuthorizationDeniedHandler implements MethodAuthorizationDeniedHandler { (1)

@Override

public Object handleDeniedInvocation(MethodInvocation methodInvocation, AuthorizationResult authorizationResult) {

return "***";

}

@Override

public Object handleDeniedInvocationResult(MethodInvocationResult methodInvocationResult, AuthorizationResult authorizationResult) {

String email = (String) methodInvocationResult.getResult();

return email.replaceAll("(^[^@]{3}|(?!^)\\G)[^@]", "$1*");

}

}

@Configuration

@EnableMethodSecurity

public class SecurityConfig {

@Bean (2)

public EmailMaskingMethodAuthorizationDeniedHandler emailMaskingMethodAuthorizationDeniedHandler() {

return new EmailMaskingMethodAuthorizationDeniedHandler();

}

}

public class User {

// ...

@PostAuthorize(value = "hasAuthority('user:read')")

@HandleAuthorizationDenied(handlerClass = EmailMaskingMethodAuthorizationDeniedHandler.class)

public String getEmail() {

return this.email;

}

}class EmailMaskingMethodAuthorizationDeniedHandler : MethodAuthorizationDeniedHandler {

override fun handleDeniedInvocation(methodInvocation: MethodInvocation, authorizationResult: AuthorizationResult): Any {

return "***"

}

override fun handleDeniedInvocationResult(methodInvocationResult: MethodInvocationResult, authorizationResult: AuthorizationResult): Any {

val email = methodInvocationResult.result as String

return email.replace("(^[^@]{3}|(?!^)\\G)[^@]".toRegex(), "$1*")

}

}

@Configuration

@EnableMethodSecurity

class SecurityConfig {

@Bean

fun emailMaskingMethodAuthorizationDeniedHandler(): EmailMaskingMethodAuthorizationDeniedHandler {

return EmailMaskingMethodAuthorizationDeniedHandler()

}

}

class User (val name:String, @PostAuthorize(value = "hasAuthority('user:read')") @HandleAuthorizationDenied(handlerClass = EmailMaskingMethodAuthorizationDeniedHandler::class) val email:String) (3)| 1 | 创建MethodAuthorizationDeniedHandler返回未经授权的结果值的屏蔽值 |

| 2 | 注册EmailMaskingMethodAuthorizationDeniedHandler作为豆子 |

| 3 | 用@HandleAuthorizationDenied并将EmailMaskingMethodAuthorizationDeniedHandler到handlerClass属性 |

然后,您可以验证是否返回了屏蔽的电子邮件,而不是AccessDeniedException:

|

由于您可以访问原始拒绝值,因此请确保正确处理它,并且不要将其返回给调用方。 |

-

Java

-

Kotlin

@Autowired

UserRepository users;

@Test

void getEmailWhenProxiedThenMaskedEmail() {

Optional<User> securedUser = users.findByName("name");

// email is [email protected]

assertThat(securedUser.get().getEmail()).isEqualTo("use******@example.com");

}@Autowired

var users:UserRepository? = null

@Test

fun getEmailWhenProxiedThenMaskedEmail() {

val securedUser: Optional<User> = users.findByName("name")

// email is [email protected]

assertThat(securedUser.get().getEmail()).isEqualTo("use******@example.com")

}在实现MethodAuthorizationDeniedHandler对于可以返回的类型,您有几个选项:

-

一个

null价值。 -

一个非空值,遵循方法的返回类型。

-

抛出异常,通常是

AuthorizationDeniedException.这是默认行为。 -

一个

Mono用于响应式应用程序的类型。

请注意,由于处理程序必须在应用程序上下文中注册为 bean,因此如果您需要更复杂的逻辑,可以向它们注入依赖项。

除此之外,您还可以使用MethodInvocation或MethodInvocationResult,以及AuthorizationResult有关授权决策的更多详细信息。

根据可用参数决定返回的内容

考虑一个场景,不同的方法可能有多个掩码值,如果我们必须为每个方法创建一个处理程序,那将不会那么高效,尽管这样做是完全可以的。

在这种情况下,我们可以使用通过参数传递的信息来决定该怎么做。

例如,我们可以创建一个自定义@Mask注释和一个处理程序,用于检测该注释以决定要返回的掩码值:

-

Java

-

Kotlin

import org.springframework.core.annotation.AnnotationUtils;

@Target({ ElementType.METHOD, ElementType.TYPE })

@Retention(RetentionPolicy.RUNTIME)

public @interface Mask {

String value();

}

public class MaskAnnotationDeniedHandler implements MethodAuthorizationDeniedHandler {

@Override

public Object handleDeniedInvocation(MethodInvocation methodInvocation, AuthorizationResult authorizationResult) {

Mask mask = AnnotationUtils.getAnnotation(methodInvocation.getMethod(), Mask.class);

return mask.value();

}

}

@Configuration

@EnableMethodSecurity

public class SecurityConfig {

@Bean

public MaskAnnotationDeniedHandler maskAnnotationDeniedHandler() {

return new MaskAnnotationDeniedHandler();

}

}

@Component

public class MyService {

@PreAuthorize(value = "hasAuthority('user:read')")

@HandleAuthorizationDenied(handlerClass = MaskAnnotationDeniedHandler.class)

@Mask("***")

public String foo() {

return "foo";

}

@PreAuthorize(value = "hasAuthority('user:read')")

@HandleAuthorizationDenied(handlerClass = MaskAnnotationDeniedHandler.class)

@Mask("???")

public String bar() {

return "bar";

}

}import org.springframework.core.annotation.AnnotationUtils

@Target(AnnotationTarget.FUNCTION, AnnotationTarget.CLASS)

@Retention(AnnotationRetention.RUNTIME)

annotation class Mask(val value: String)

class MaskAnnotationDeniedHandler : MethodAuthorizationDeniedHandler {

override fun handleDeniedInvocation(methodInvocation: MethodInvocation, authorizationResult: AuthorizationResult): Any {

val mask = AnnotationUtils.getAnnotation(methodInvocation.method, Mask::class.java)

return mask.value

}

}

@Configuration

@EnableMethodSecurity

class SecurityConfig {

@Bean

fun maskAnnotationDeniedHandler(): MaskAnnotationDeniedHandler {

return MaskAnnotationDeniedHandler()

}

}

@Component

class MyService {

@PreAuthorize(value = "hasAuthority('user:read')")

@HandleAuthorizationDenied(handlerClass = MaskAnnotationDeniedHandler::class)

@Mask("***")

fun foo(): String {

return "foo"

}

@PreAuthorize(value = "hasAuthority('user:read')")

@HandleAuthorizationDenied(handlerClass = MaskAnnotationDeniedHandler::class)

@Mask("???")

fun bar(): String {

return "bar"

}

}现在,拒绝访问时的返回值将根据@Mask注解:

-

Java

-

Kotlin

@Autowired

MyService myService;

@Test

void fooWhenDeniedThenReturnStars() {

String value = this.myService.foo();

assertThat(value).isEqualTo("***");

}

@Test

void barWhenDeniedThenReturnQuestionMarks() {

String value = this.myService.foo();

assertThat(value).isEqualTo("???");

}@Autowired

var myService: MyService

@Test

fun fooWhenDeniedThenReturnStars() {

val value: String = myService.foo()

assertThat(value).isEqualTo("***")

}

@Test

fun barWhenDeniedThenReturnQuestionMarks() {

val value: String = myService.foo()

assertThat(value).isEqualTo("???")

}与元注释支持相结合

您还可以将@HandleAuthorizationDenied与其他注释一起使用,以减少和简化方法中的注释。

让我们考虑上一节中的示例并合并@HandleAuthorizationDenied跟@Mask:

-

Java

-

Kotlin

@Target({ ElementType.METHOD, ElementType.TYPE })

@Retention(RetentionPolicy.RUNTIME)

@HandleAuthorizationDenied(handlerClass = MaskAnnotationDeniedHandler.class)

public @interface Mask {

String value();

}

@Mask("***")

public String myMethod() {

// ...

}@Target(AnnotationTarget.FUNCTION, AnnotationTarget.CLASS)

@Retention(AnnotationRetention.RUNTIME)

@HandleAuthorizationDenied(handlerClass = MaskAnnotationDeniedHandler::class)

annotation class Mask(val value: String)

@Mask("***")

fun myMethod(): String {

// ...

}现在,当您需要在方法中进行掩码行为时,您不必记住同时添加这两个注释。 请务必阅读 元注释支持部分 有关用法的更多详细信息。

从@EnableGlobalMethodSecurity

如果您正在使用@EnableGlobalMethodSecurity,您应该迁移到@EnableMethodSecurity.

将全局方法安全性替换为方法安全性

@EnableGlobalMethodSecurity和<global-method-security>被弃用,取而代之的是@EnableMethodSecurity和<method-security>分别。 新的 Comments 和 XML 元素默认激活 Spring 的 pre-post Comments,并使用AuthorizationManager内部。

这意味着以下两个列表在功能上是等效的:

-

Java

-

Kotlin

-

Xml

@EnableGlobalMethodSecurity(prePostEnabled = true)@EnableGlobalMethodSecurity(prePostEnabled = true)<global-method-security pre-post-enabled="true"/>和:

-

Java

-

Kotlin

-

Xml

@EnableMethodSecurity@EnableMethodSecurity<method-security/>对于不使用前置注释的应用程序,请确保将其关闭以避免激活不需要的行为。

例如,列表如下:

-

Java

-

Kotlin

-

Xml

@EnableGlobalMethodSecurity(securedEnabled = true)@EnableGlobalMethodSecurity(securedEnabled = true)<global-method-security secured-enabled="true"/>应更改为:

-

Java

-

Kotlin

-

Xml

@EnableMethodSecurity(securedEnabled = true, prePostEnabled = false)@EnableMethodSecurity(securedEnabled = true, prePostEnabled = false)<method-security secured-enabled="true" pre-post-enabled="false"/>使用自定义@Bean而不是子类化DefaultMethodSecurityExpressionHandler

作为性能优化,引入了一种新方法MethodSecurityExpressionHandler这需要一个Supplier<Authentication>而不是Authentication.

这允许 Spring Security 延迟查找Authentication,并在您使用@EnableMethodSecurity而不是@EnableGlobalMethodSecurity.

但是,假设您的代码扩展了DefaultMethodSecurityExpressionHandler和覆盖createSecurityExpressionRoot(Authentication, MethodInvocation)返回自定义SecurityExpressionRoot实例。 这将不再有效,因为安排@EnableMethodSecurity设置通话createEvaluationContext(Supplier<Authentication>, MethodInvocation)相反。

令人高兴的是,这种级别的定制通常是不必要的。相反,您可以使用所需的授权方法创建自定义 Bean。

例如,假设您想要自定义评估@PostAuthorize("hasAuthority('ADMIN')"). 您可以创建自定义@Bean像这个:

-

Java

-

Kotlin

class MyAuthorizer {

boolean isAdmin(MethodSecurityExpressionOperations root) {

boolean decision = root.hasAuthority("ADMIN");

// custom work ...

return decision;

}

}class MyAuthorizer {

fun isAdmin(root: MethodSecurityExpressionOperations): boolean {

val decision = root.hasAuthority("ADMIN");

// custom work ...

return decision;

}

}然后在注解中引用它,如下所示:

-

Java

-

Kotlin

@PreAuthorize("@authz.isAdmin(#root)")@PreAuthorize("@authz.isAdmin(#root)")我还是更愿意子类DefaultMethodSecurityExpressionHandler

如果必须继续子类化DefaultMethodSecurityExpressionHandler,您仍然可以这样做。

相反,请覆盖createEvaluationContext(Supplier<Authentication>, MethodInvocation)方法如下:

-

Java

-

Kotlin

@Component

class MyExpressionHandler extends DefaultMethodSecurityExpressionHandler {

@Override

public EvaluationContext createEvaluationContext(Supplier<Authentication> authentication, MethodInvocation mi) {

StandardEvaluationContext context = (StandardEvaluationContext) super.createEvaluationContext(authentication, mi);

MethodSecurityExpressionOperations delegate = (MethodSecurityExpressionOperations) context.getRootObject().getValue();

MySecurityExpressionRoot root = new MySecurityExpressionRoot(delegate);

context.setRootObject(root);

return context;

}

}@Component

class MyExpressionHandler: DefaultMethodSecurityExpressionHandler {

override fun createEvaluationContext(authentication: Supplier<Authentication>,

val mi: MethodInvocation): EvaluationContext {

val context = super.createEvaluationContext(authentication, mi) as StandardEvaluationContext

val delegate = context.getRootObject().getValue() as MethodSecurityExpressionOperations

val root = MySecurityExpressionRoot(delegate)

context.setRootObject(root)

return context

}

}